구축환경

KALI

CentOS7

FCAPS(프캅스)

Fault, Configurarion, Accounting, Performance, Security

| F: 고장(fault)관리 |

l 고장 발생 시 신속하게 발견하고, 고장 발생 위치를 파악함 è 고장의 영향이 네트워크 전체로 퍼지지 않도록 고장부위를 격리 l 수리원을 파견하여 고장 수리 및 복구하는 일도 해당함 |

| C: 구성(Configuration)관리 |

l 네트워크 구성장비들이 서로 연결된 모양, 각 장비들의 동작 환경설정과 같은 네트워크 구성 정보 파악 및 성능 최적화 l 시스템 업데이트 등을 통해 최대한의 성능을 발휘하도록 구성 조정 |

| A: 계정(Accounting)관리 | 네트워크 사용자의 네트워크 이용량 파악 è 비용 계산 및 과금 |

| P: 성능(Performance)관리 | l 네트워크 성능 저하 감시 l 성능 저하 시 원인을 분석하여 성능 최적화 |

Wireshark 진입

libpcap = lib packet capture

무선네트워크 캡쳐 -> airpcap

--wireshark-- 이더넷 더블클릭

cfilter: 사용자가 원하는 내용만 보고자할 때 사용

dfilter: color 규칙

ip.dst == ip 주소를 치면 해당 ip 기록만 볼 수 있다

frame은 2계층(데이터)에서 사용하는 표현방식이다.

패킷 내보낼 때

file - Export Specified Packets (특정패킷)

file - Export Packet Dissections

File - Export Objects - HTTP

wire

Global(전역)

Persoanall)개인

나만의 wireshark 소유 가능

Edit - Preferences

칼럼 생성

WireShark 테스트

패킷을 캡쳐하는 툴들은 사용허가 없이 아무데서나 해서는 안된다.

nmap 스캐닝, tcp 트래킹 등등

정보수집의 1차적인 과정이라 생각하고 악의적이든 악의적이지 않든 불법이다.

입사 후에는 회사 내부에서도 스캐닝 전 선 보고.

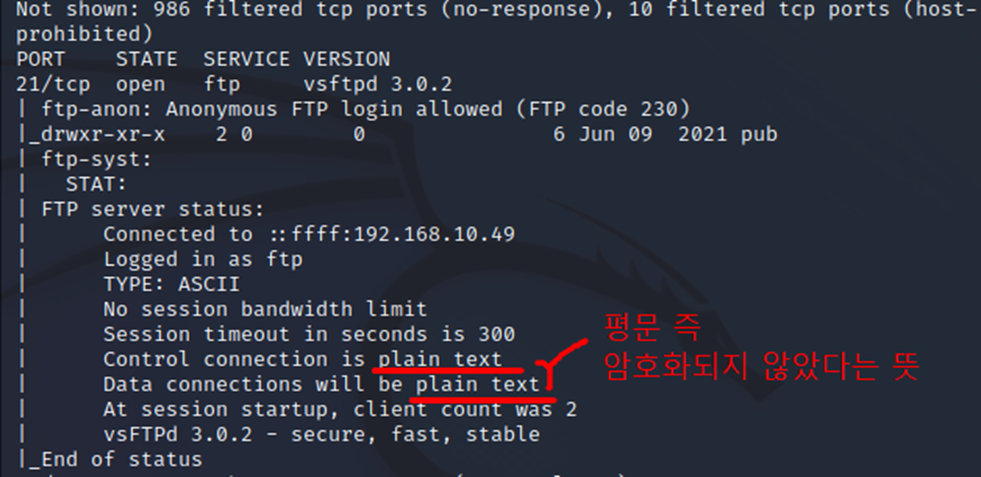

Kali(Attacker) / FTP Server(Victim)

스캐닝작업

각 버전마다 취약점이 있다. 그래서 v1, v2, v3 등등 최신이 아니라 다른 버전이 있게되면 버전만 구글에 검색하면 취약점이 나온다. 그 취약점들을 가지고 공격이 가능하다.

Kali 에서 명령어 sudo wireshark 라고 입력하면 바로 wireshark로 접속 가능하다.

이제 캡쳐링 시작 - eth0 더블클릭

그다음 ftp접속할 터미널에 ftp 192.168.10.45 입력 및 접속

Analyze - Follow - TCP stream

sftp접속

텔넷 서버역할 시 필요한 패키지 설치

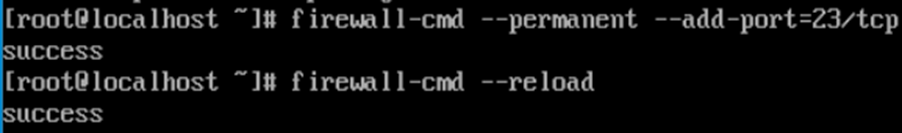

putty로 접속 시도 안될 경우 23번 port 추가

칼리 -> ftp

여기에 출력되는 항목

Error (오류), Warning (경고), Note (일반), Chat (대화)

'해킹 > 해킹, 취약점, 악성코드, 솔루션' 카테고리의 다른 글

| 칼리에 아스키 코드 설치방법 (0) | 2023.04.16 |

|---|---|

| DVWA 구축 (0) | 2023.04.16 |

| Wireshark 각종 패킷 분석 (0) | 2023.04.16 |

| KALI를 활용한 취약점 분석 및 파악 (0) | 2023.04.16 |

| Security Onion 설치 및 활용 (0) | 2023.04.16 |