구축환경

Centos 7

Security Onion

snort S.O(Security Onion)

침입탐지, 네트워크 모니터링

sercurityonion.net 에 가면 해당

ELK는 log 및 데이터 분석 도구이다.

E(elastic search) - 분석 및 저장 기능

l(logstash) - 수집 기능

K(Kibana) - 시각화

snort S.O(Security Onion) 구축

만약 리눅스로 할거면 우분투 64로 주면된다.

메모리 4기가, 하드 20 기가 정도

IDS 역할, SNORT, LOG 역할 모두 하기 때문에 네트워크 어댑터는 브리지로 설정하고

무작위모드는 모두 허용으로 바꿔주면된다.

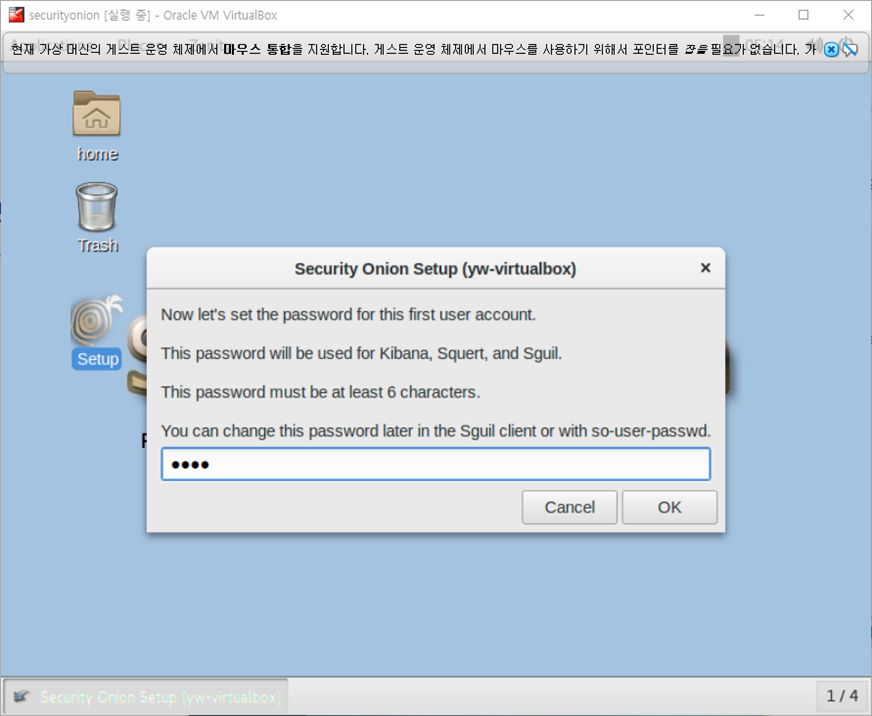

installation 완료 후에 setup 실행시키기

다음에 스킵 누르고 계속 예스

아까 설정한 보안도구 계정 로그인 후에 설정

터미널 오픈해서 여러가지 파일들을 볼 수 있음

cd /etc/nsm

ls

cd rules

ls

상위디렉토리(nsm) 으로 이동 후 ls

vi snort.conf

본인 환경에 맞는 네트워크 대역대를 입력해주면 된다.

sudo vi local.rules

[룰 설정]

alert icmp 192.168.10.49 any -> 192.168.10.25 any (msg: “DdoS Attack”; sid: 300001; rev:1;)

칼리(공격) -> Sguil

저장

ifconfig

ip 주소 확인

sudo rule-update

sudo nsm_sensor --restart --only-snort-alert

스노트에 관련된 것만 재시작

sguil 자체를 재시작하고 싶을 때

sudo nsm_sensor_ps-restart

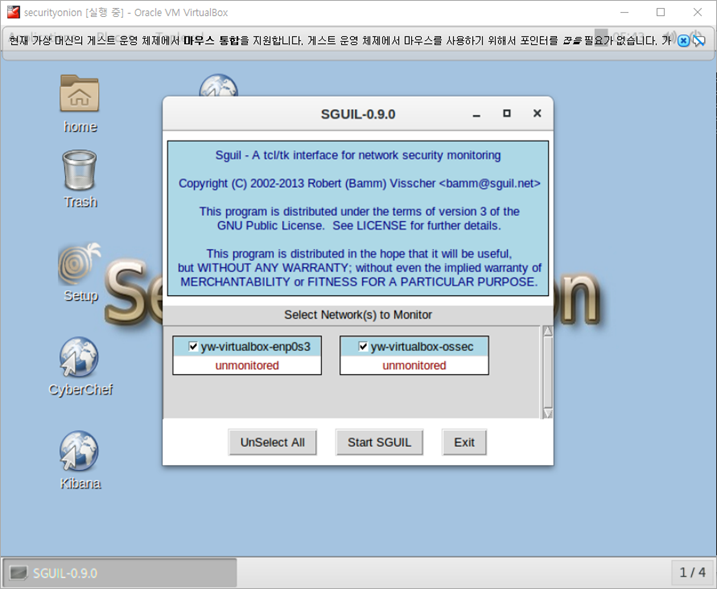

그 다음 Kali에 접속해서 ping을 때려본 뒤 SGUIL 실행해보면

아래 숫자가 계속 올라가면서 이벤트 발생을 알려준다.

그러면 아래와 같은 창이 뜬다.

어떤 패킷에 대해서 잘 모를때는 선택해서 F9를 누르면

okay를 누르게 되면 Escalated Events로 올라가서 상급자가 확인해서 처리할 수 있다.

즉 보고하는 것과 같다.

그리고 불필요하거나 무시해도 된다는 판단이 되는 것들은 선택 후 F8번을 누르면 Negative 처리가 되면서 없어진다.

[SGUIL - 이벤트핸들링]

| F1 | 허용되지 않은 관리자 접근 |

| F2 | 허용되지 않은 사용자의 접근 |

| F3 | 허용하지 않은 접근 시도 |

| F4 | 성공한 서비스 거부공격 |

| F5 | 보안 취약점을 이용한 공격 혹은 정책 위반 |

| F6 | 스캔/조사/염탐 |

| F7 | 바이러스 감염 |

| F8 | 불필요한 이벤트로 N/A로 처리 |

| F9 | 판단하기 어려운 경우 상위 관리자에 전달 |

Query - 추가하고 싶은 이벤트 테이블이 있거나 빼고싶은 것들이 있으면 작성하면 된다.

[Kibana]

키바나 실행 후 advanced 클릭

proceed to localhost 클릭

보안도구에 있는 계정 로그인

'해킹 > 해킹, 취약점, 악성코드, 솔루션' 카테고리의 다른 글

| 칼리에 아스키 코드 설치방법 (0) | 2023.04.16 |

|---|---|

| DVWA 구축 (0) | 2023.04.16 |

| Wireshark 각종 패킷 분석 (0) | 2023.04.16 |

| Wireshark (0) | 2023.04.16 |

| KALI를 활용한 취약점 분석 및 파악 (0) | 2023.04.16 |