728x90

반응형

[평가기준①] 해킹 실습을 위한 서버 구축 및 Kali 설치 및 운용이 가능한가?

[KALI] - 192.168.1.29

[Earth]

[평가기준②] 스캐닝 도구를 활용하여 정보 수집이 가능한가?

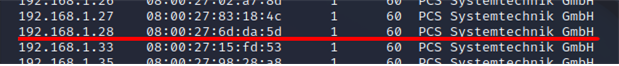

1) netdiscover로 ip주소 확인

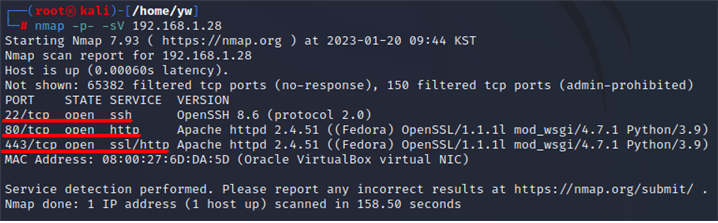

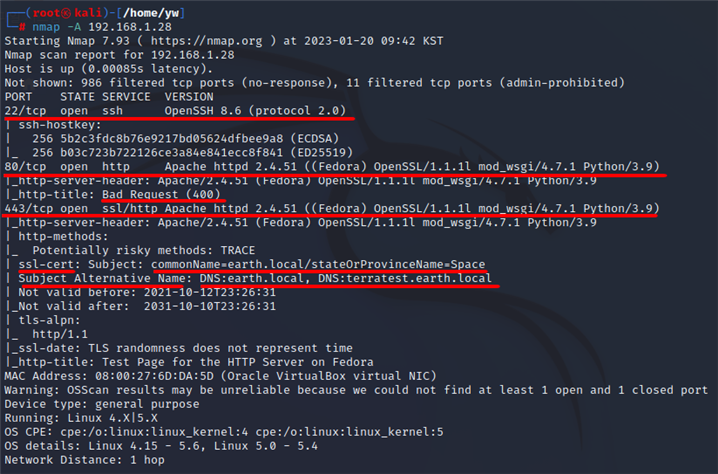

2) nmap 스캔으로 포트와 버전 확인

현재 22, 80, 443 포트가 열려있다. 22번 포트는 SSH, 80번과 443번 포트는 HTTP 서비스가 구동되고 있다.

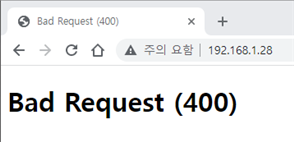

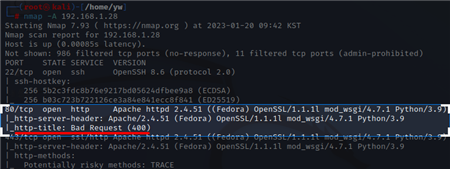

3) nmap –A을 통해 80번 포트의 http 타이틀이 400 error Bad Request인 것을 확인. 웹페이지에 접속해보면 Bad Request 에러가 출력되어있다.

4) DNS: earth.local DNS: terratest.earth.local

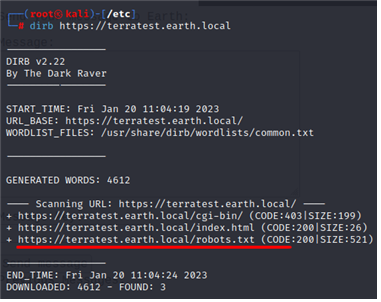

5) dirb

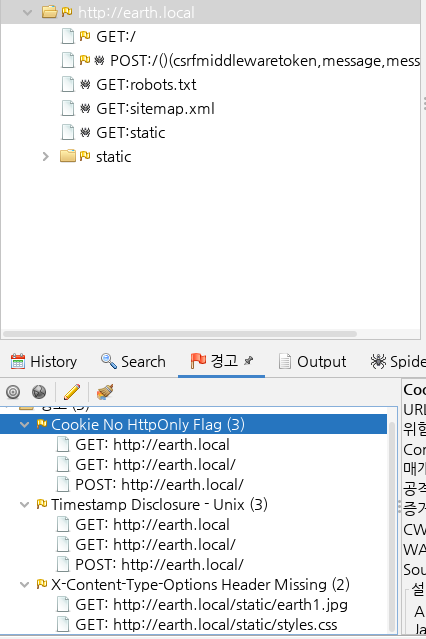

[평가기준③] OWASP ZAP 등의 도구를 통한 점검을 하여 서버 취약점을 확인할 수 있는가?

[평가기준④] 각 CTF를 찾아 문제 해결을 할 수 있는가?

1) /etc/hosts에 earth.local, terratest.earth.local 입력

2) dirb로 robots.txt 경로 파악

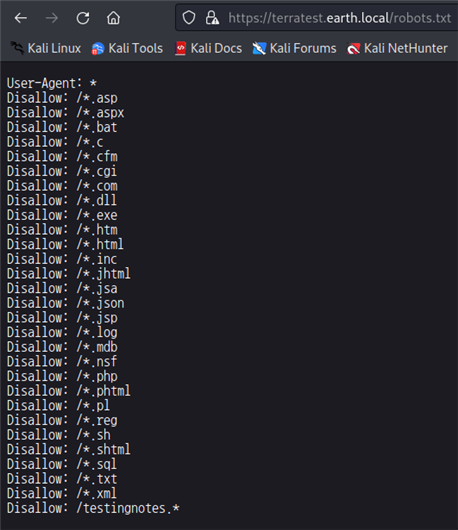

3) robots.txt 조회

4) testingnotes.txt 파일 조회

5) testdata.txt 파일 조회

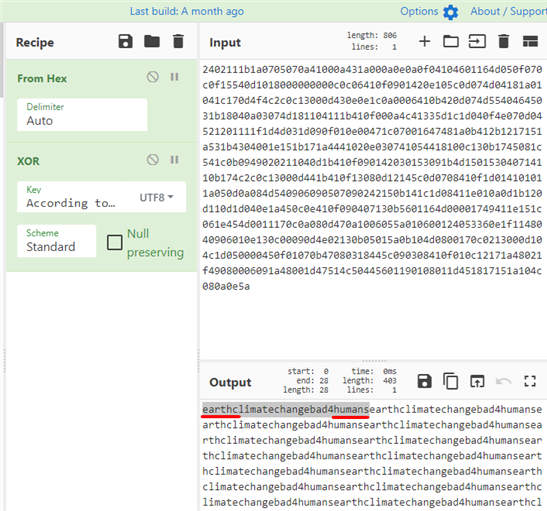

6) testdata.txt의 XOR key와 암호문 입력

7) 플래그 획득

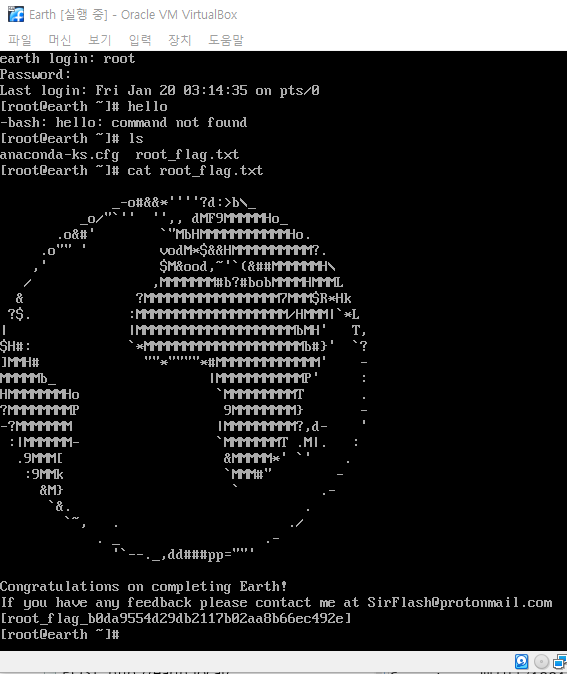

[평가기준⑤] 최종적으로 root로의 권한 상승을 할 수 있는가?

728x90

반응형

'정보보안실무 > 해킹보안실무평가' 카테고리의 다른 글

| 평가 16. 악성코드 분석 (0) | 2023.04.15 |

|---|---|

| 평가 15. 정보시스템 진단 평가 (0) | 2023.04.15 |

| 평가 14. 보안 구축 요구사항 분석 (0) | 2023.04.15 |

| 평가 13. 애플리케이션 보안 운영 평가 (0) | 2023.04.15 |

| 평가 12. SW개발 보안 구축 평가 (0) | 2023.04.15 |