[평가내용 1.1]

DNS 위·변조를 통한 DNS 파밍 기법에 대해 서술하시오. (3점)

파밍(Pharming)은 넓은 의미에서 피싱의 한 유형으로 분류할 수 있고, 정확한 명칭은 ‘DNS Spoofing’이다. DNS 파밍은 인터넷 주소창에 방문하고자 하는 사이트의 URL을 입력했을 때 도메인 자체를 속임으로 가짜 사이트로 이동시켜 다수의 사용자에게 개인정보유출 등과 같은 피해를 주는 공격 기법이다.

DDoS 공격 기법과 대응방안에 대해 서술하시오. (3점)

<DDoS 일반 공격유형>

1) SYN Flood는 피해자 서버가 정상적인 사용자에 대한 연결이 불가능한 서비스 장애를 발생하게끔 만드는 DDos의 오래되고 일반적인 공격형태이다.

대응방안: TCPdump 혹은 Wireshark 패킷 분석을 통해 확인할 수 있다. 그리고 모든 주변 장치에서 ‘TCP연결 유지’ 및 ‘최대연결’ 규칙 정의를 통해 피해를 최소화 할 수 있다.

2) UDP Flood는 공격자가 봇넷을 사용해서 공격 대상 서버로 크고 많은 양의 트래픽을 전송한다.

대응방안: 네트워크 로그 조사를 통해 공격 UDP 패킷을 찾을 수 있다. 또한 주변 네트워크 장치에 대한 보안 규칙을 정의하여 필요한 포트에서만 트래픽을 허용하게 되면 피해를 최소화 할 수 있다.

3) ICMP Flood는 공격자가 사용 가능한 모든 대역폭을 소비해서 정상적인 사용자의 접근을 막기 위해 많은 수의 ICMP 패킷을 대상 서버로 전송하는 형태이다.

대응방안: Wireshark와 같은 도구를 사용해서 로그를 조사한다. 피해를 최소화하려면 네트워크 경계장치에 ICMP 트래픽 임계치를 설정하고 초당 패킷 허용 임계값을 설정하는 방법이 있다. 대표적인 예는 smurf attack이다.

4) HTTP Flood는 공격자가 공격 대상 웹사이트에 대한 많은 양의 HTTP GET 요청하게 되면 서버의 리소스를 지속적으로 소진하게 되는데 이때 정상적인 사용자가 이용할 수 없게 되는 형태이다.

대응방안: TCPdump 및 Wireshark를 통해 포트가 80이며 TCP프로토콜을 사용하는 대량의 요청 로그를 조사해야한다. 피해를 최소화하기 위해서는 웹방화벽을 사용하는 방법이 있다.

5) Teardrop Attack은 IP 패킷의 재조합 과정에서 잘못된 정보로 인해 수신 시스템이 문제를 발생하도록 만드는 공격이다.

대응방안: 시스템 운영체제가 Teardrop 취약점을 갖지 않도록 패치

6) Smurf Attack의 스머핑 프로그램은 마치 다른 네트워크 주소로부터 생성된 것처럼 보이는 네트워크 패킷을 만들어 주어진 네트워크 내의 모든 IP주소들로 ICMP 핑 메시지를 보낸다. 그때 핑 메시지에 대한 응답은 스머핑 주소로 보내지는데, 엄청난 양의 핑과 그에 대응한 에코 메시지로 인해서 네트워크는 실시간 트래픽을 처리할 수 없게된다.

대응방안: 패킷 필터링으로서 에코 메시지의 임계치를 설정한다. ICMP Flood 기법 중 하나로서 대응방안이 비슷하다.

7) Land Attack은 공격자가 패킷을 전송할 때 출발지 IP 주소와 목적지 IP 주소의 값을 똑같이 만들어서 공격대상에게 보내는 것이다. 이때 조작된 IP 주소 값은 공격 대상의 IP 주소이다.

대응방안: 수신되는 패킷 중, 출발지 주소와 목적지 주소가 동일한 패킷들을 차단한다.

Attacker(kali) → Victim(wordpress)로의 스캐닝을 통해 취약점을 확인하시오. (4점)

1) vsftpd는 Very Secure FTP임에도 불구하고, 시스템 계정이 그대로 노출되는 취약점이 있다.

2) 아래 밑줄처리 된 ‘plain txt’ 즉 평문은 암호화되지 않았다는 뜻이다.

[평가내용 1.2 ~ 1.4]

리눅스 시스템에 DNS / WEB / Log 서버(LogAnalyzer)를 구축하시오.

DNS

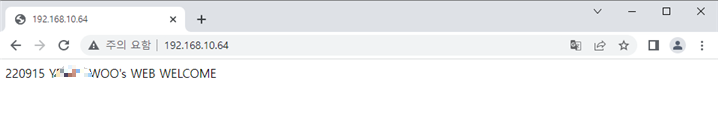

WEB

LOG

리눅스 서버 구축 시 정책 조건 사항

SSH 접속 시 root 사용자 원격 접속 허용 안 되게 설정(web)

도메인으로 서버 접속 가능하게 설정

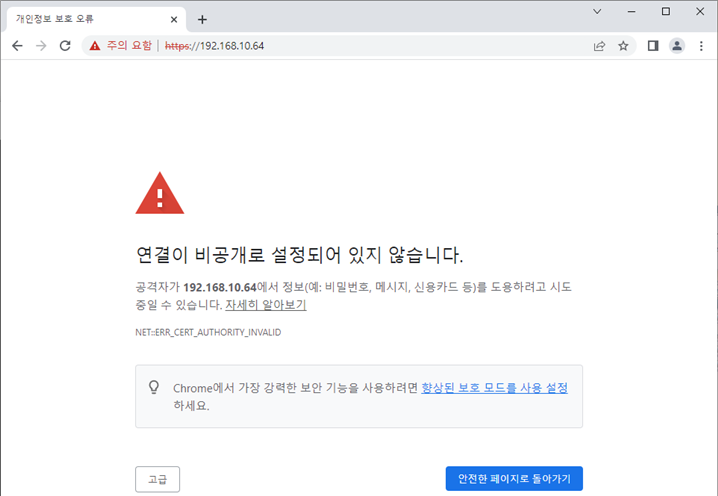

[평가내용 2.1] DNS파밍 공격에 대처하기 위해 DNSSEC를 적용하여 RRSIG레코드 여부를 파악하고 HTTP의 보안성을 높이기 위해 HTTPs 설정을 하여 테스트하시오.

DNSSEC적용 및 RRSIG레코드 확인

HTTPS설정

[평가내용 2.2] DDoS(Land Attack) 공격을 실행하고 TCPDump 또는 Wireshark를 통해 패킷을 캡쳐하시오.

[평가내용 2.3] SetUID를 활용한 권한 상승(root) 설정

'정보보안실무 > 해킹보안실무평가' 카테고리의 다른 글

| 평가 07. 물리적 보안 구축 (1) | 2023.04.15 |

|---|---|

| 평가 06. 시스템 보안 운영 (0) | 2023.04.15 |

| 평가 04. 정보보호관리, 운영 평가 (0) | 2023.04.15 |

| 평가 03. 정보능력평가 (0) | 2023.04.15 |

| 평가 02. 네트워크관리 실무 (0) | 2023.04.15 |