728x90

반응형

써니나타스 모의해킹 사이트

https://suninatas.com/challenges

써니나타스

웹해킹, 포렌식, 리버싱, 암호학, 해킹 워게임 제공.

www.suninatas.com

6번에 들어가면 위와 같은 페이지가 보인다. 일단 1번부터 차례대로 들어가봤다.

1번에 들어갔더니 딱히 이렇다할 내용은 없었다.

2번에서는 md5hashing 사이트 링크를 제공하는데, 아직은 쓸 일이 없을 것 같다.

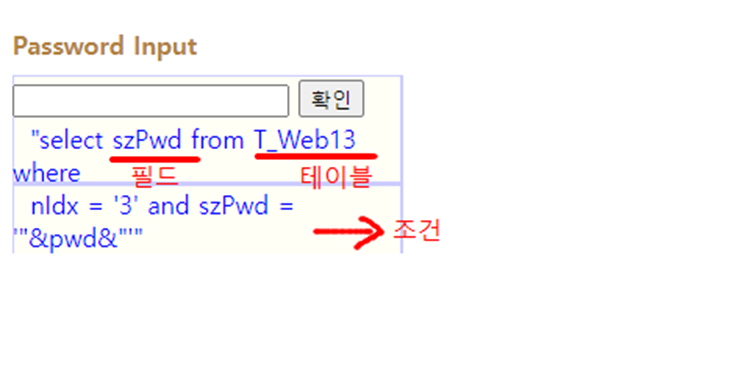

3번 README에 들어가보면 새로운 창이 열린다. 이 문제가 핵심인 것 같은데,,,

"select szPwd from T_Web13

where

nldx = '3' and szPwd='"&pwd&"'"해당 부분을 보니 SQL이었다.

1’ 을 넣으면 wrong query

1’ or 1like1 을 넣으면 worng query가 뜨기 때문에 =은 금지문구, like는 금지문구가 아니라는 것을 알 수 있다.

‘ or 1 like 1 -- 을 넣으면 아래 처럼 키 값이 나온다.

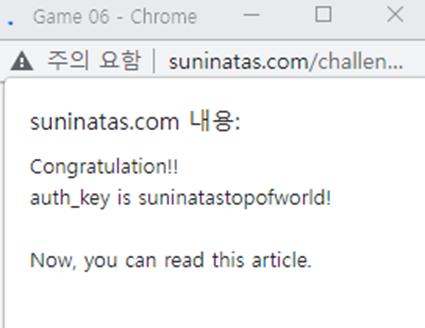

키 값은 나왔는데 이건 뭘까.

keyFinding^^이라는 문구가 출력되었다.

개발자도구를 확인해보니 Rome's First Emperor이라는 문구에 멈칫.

로마의 첫번째 황제라,, 어거스틴이었나,,? 아우구스뭐였는데

검색해보니 아우구스투스라고 한다.

suninatas 게시판 중 auth로 들어가서 Augustus입력했다.

입력하면 성공메시지가 뜨면서

성공

728x90

반응형

'해킹 > SuNiNaTaS 모의해킹' 카테고리의 다른 글

| 08. 써니나타스 (Suninatas) 8번 문제풀이 Write-up (0) | 2023.04.25 |

|---|---|

| 07. 써니나타스 (Suninatas) 7번 문제풀이 Write-up (0) | 2023.03.22 |

| 05. 써니나타스 (Suninatas) 5번 문제풀이 Write-up (0) | 2023.03.22 |

| 04. 써니나타스 (Suninatas) 4번 문제풀이 Write-up (0) | 2023.03.22 |

| 03. 써니나타스 (Suninatas) 3번 문제풀이 Write-up (0) | 2023.03.22 |